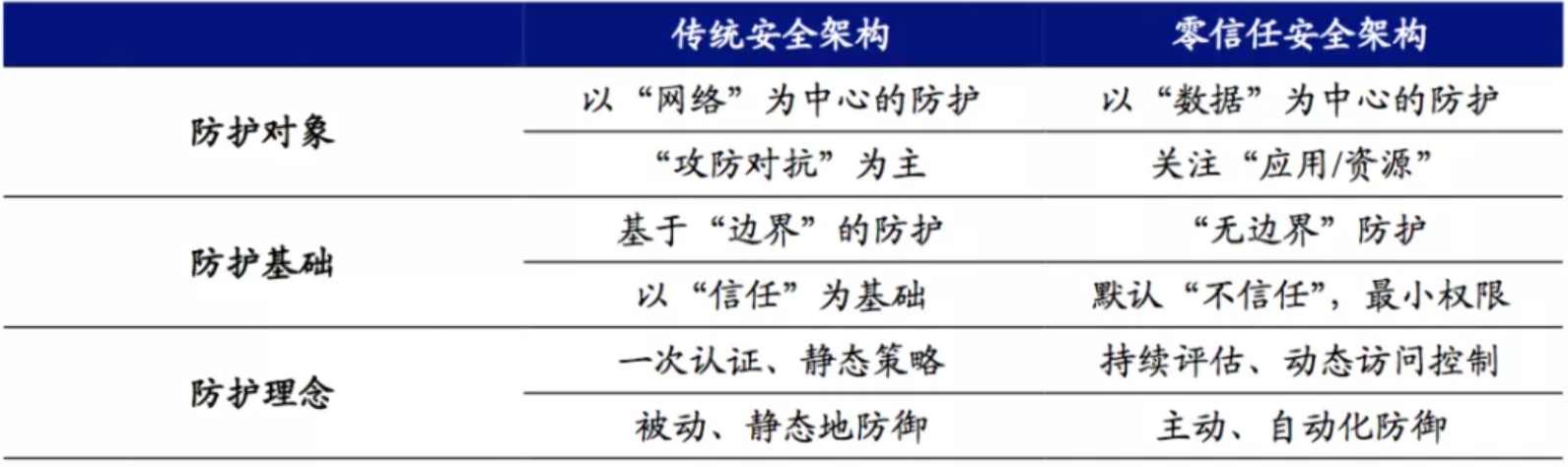

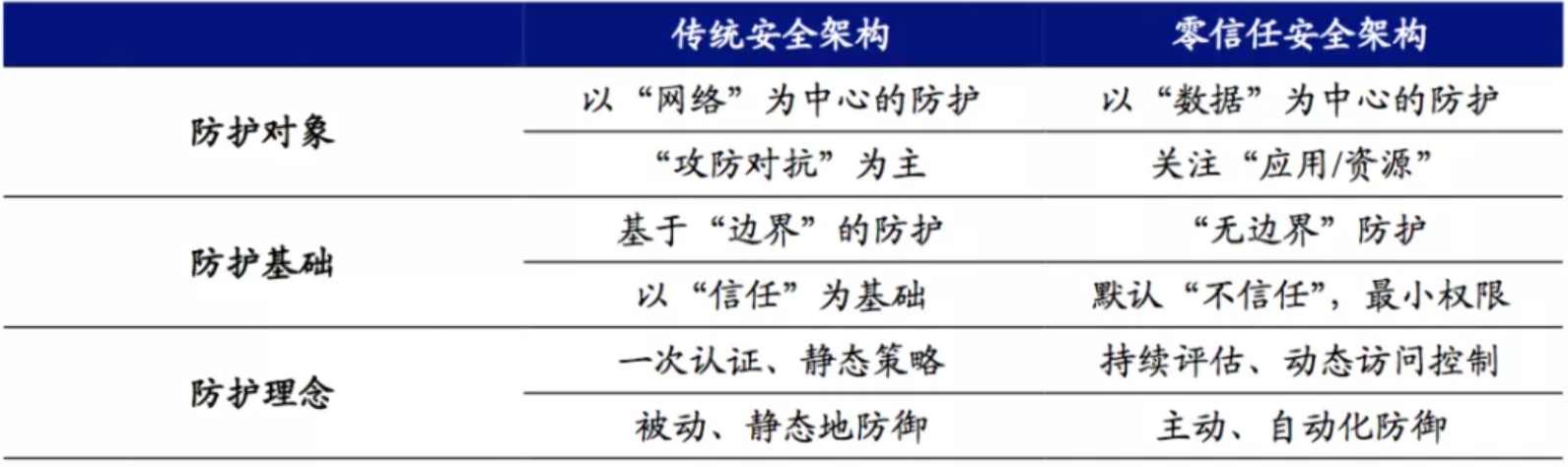

零信任指的是一种“从不信任、永远验证”的安全理念。 对“零信任安全理念”来说,2017年是一个明显的分水岭,当年Google基于零信任安全的BeyondCorp项目取得成功,验证了零信任安全在大型网络场景下的可行性,业界也开始跟进零信任实践。

Gartner在《零信任网络访问市场指南》中预测到2022年,80%向生态合作伙伴开放的新数字业务应用将通过零信任网络访问接入;到2023年,将有60%的企业淘汰大部分VPN,而使用零信任访问。

来源:绿盟科技、开源证券研究所

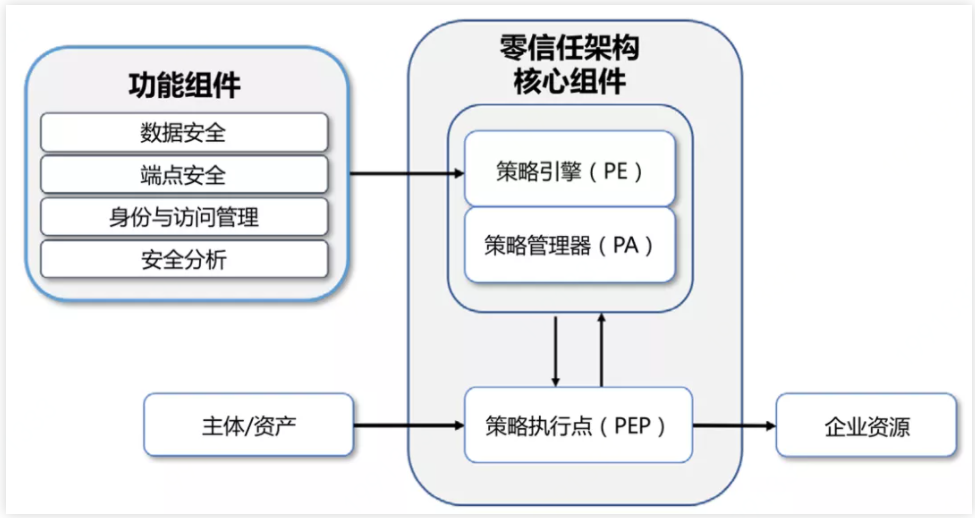

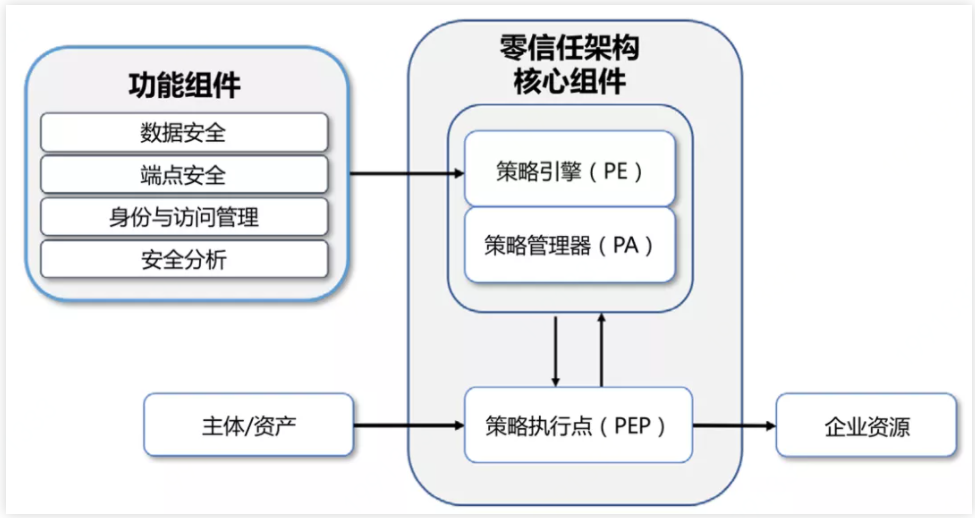

零信任不能仅停留在表面,其落地往往遵循着思想、框架、技术、产品、商业化几个层面。对任何试图接入网络和访问网络资源的人、事、物进行持续验证”,这件事需要通过策略判定。简单来说,策略引擎作为一个大脑,对访问请求做出“是否赋予权限”的决策,管理器依赖于引擎的决定,通过和执行点的互动,向后者下达指令。

资料来源:CSA大中华区

如今相对普遍的共识是,零信任的主流技术分为三种:即SIM,S为SDP(Software Defined Perimeter, 软件定义边界)、I为IAM(Identity and Access Management,身份识别与访问管理系统),M为MSG(Micro-Segmentation,微隔离)。

1. 身份识别与访问管理(IAM)

身份识别与访问管理(IAM)是网络安全领域中的一个细分方向。从效果上来看,IAM产品可以定义和管理用户的角色和访问权限,即决定了谁可以访问,如何进行访问,访问后可以执行哪些操作等。

根据Gartner的定义,IAM的核心主题围绕以下几个方向展开:认证 ,指的是通过确认实体(包含人与设备等)的身份,建立信任,这其中的概念包括多因素认证等。

访问控制,确定实体通过认证之后,匹配怎样的权限,访问怎样的系统。

身份治理,对实体在整个生命周期内(如员工入职、转正、调岗、离职等身份变更过程)进行身份管理,匹配正确的权限。

- 特权身份管理,指的是对管理员等权限较高的账户等进行进一步管理。

在零信任广泛普及之前,IAM已经是一个独立赛道。不过如今零信任理念中的IAM指的是增强型IAM。过去的IAM认证体系较为僵化,只要有统一的权限管理即可,但增强型IAM强调持续的自适应认证,即在整个访问请求的周期内进行持续智能验证。

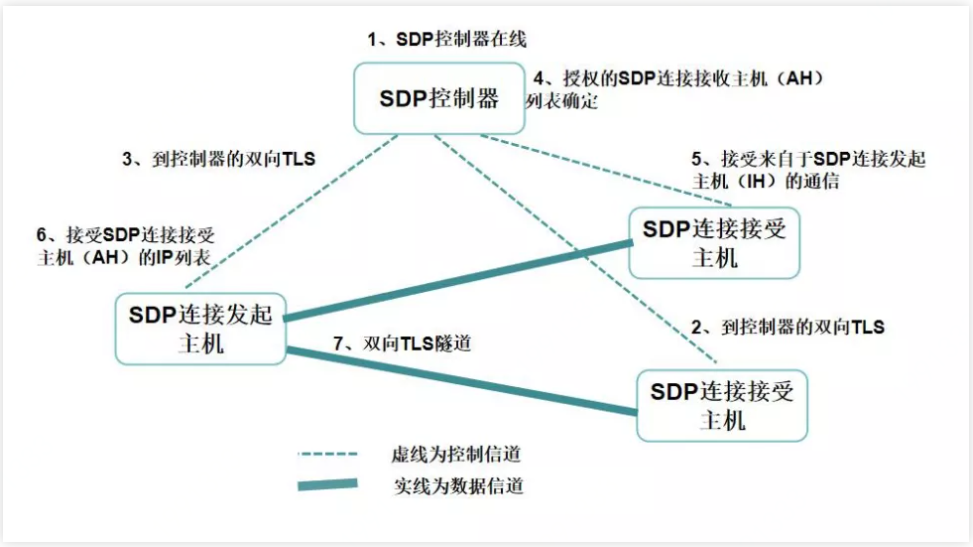

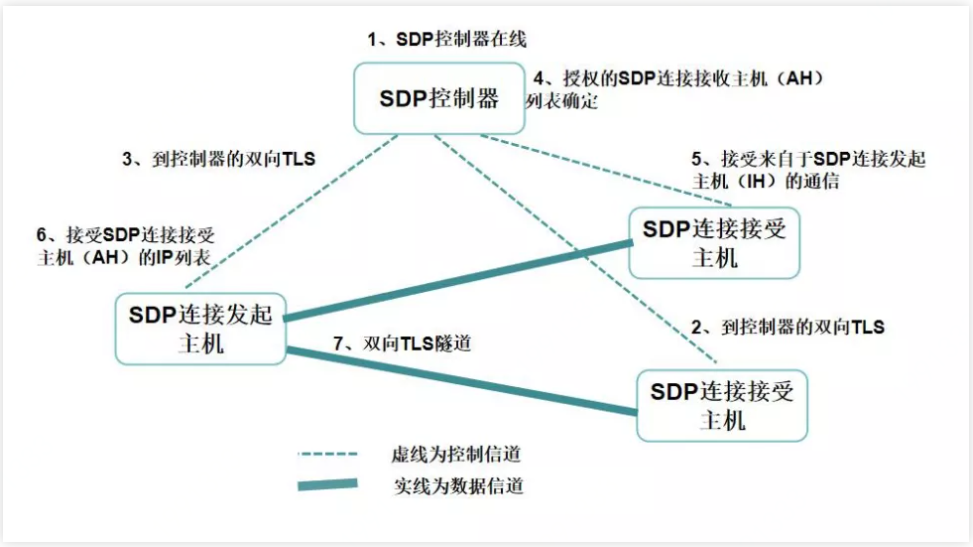

软件定义边界(SDP)是被云安全联盟采纳并推崇的一种方案。这种方案还有一个更为形象的别名——“黑云”。之所以被称为黑云,和其预期达到的效果有关。SDP可以为企业建立虚拟边界,利用基于身份的访问控制和权限认证机制,让企业应用和服务“隐身”。当黑客试图进行攻击时,会发现看不到目标而无法攻击,只有获得权限的业务人员可以正常访问。根据云安全联盟的定义,SDP的主要组件包括发起主机(客户端),接受主机(服务端)和SDP控制器,客户端和服务端都会连接到这些控制器。二者间的连接通过SDP控制器与安全控制信道的交互来管理。

资料来源:CSA大中华区

当前,国内有多家公司主打SDP,以曾入选Gartner零信任安全产品全球代表厂商的「云深互联」为例,其SDP包含三个组件——深云SDP客户端、安全大脑、隐盾网关。- 深云SDP客户端:在深云SDP中,深云SDP客户端用来做各种的身份验证,包括硬件身份,软件身份,生物身份等。

- 深云SDP安全大脑:深云SDP安全大脑是一个管理控制台,对所有的深云SDP客户端进行管理,制定安全策略。深云SDP安全大脑还可以与企业已有的身份管理系统对接。

- 深云隐盾网关:所有对业务系统的访问都要经过 SDP网关的验证和过滤,实现业务系统的“网络隐身”效果。

深云SDP示意图

微隔离,又称软件定义隔离、微分段,最早由 Gartner提出。微隔离主要解决数据中心的东西向(内部服务器彼此互相访问)流量之间的安全问题,当前主要应用于数据中心,该技术的面向群体并非用户。用形象语言表述,微隔离类似疫情时期的口罩,每个人带上口罩后,互相隔离以防止病毒传播。 微隔离技术把服务器之间做了隔离,一个服务器访问另一个服务器的资源之前,首先要认证身份。认证通过后,网关才会放行业务系统去获取数据资源,否则会被网关拦截。从效果看,在实现微隔离之前,攻击者会攻击到所有的服务器,而实现微隔离后攻击范围将大大减少。这种技术的难点在于计算量和自动化——数据中心往往包括海量节点,频繁变化带来的工作量不可预估,传统的人工配置模式已无法满足管理需求,自动适应业务变化的策略计算引擎是微隔离成功的关键。

4. SIM相辅相成

NIST认为,一个完整的零信任架构需要三者结合,这或许是由于三种技术各自的擅长之处不一,可以“组团”发挥所长。SDP解决南北向流量(通过网关进入数据中心的流量)的安全问题,那么微隔离则主要解决数据中心的东西向(内部服务器彼此互相访问)流量之间的安全问题。由于三种技术的差别,当前市场中主打IAM、SDP和微隔离业务的厂商并不完全重合,各家或会以既有的技术、产品优势为基础,向前延展形成较完备的零信任方案。

备注:以上内容,参考了互联网资料进行整理,供学习参考,如有侵权,可以联系进行删除。