引言:源码泄露事件背后的技术瑰宝

Claude Code源码泄露事件始末

2026年3月,一场意外的源码泄露事件在AI开发者社区引发轩然大波。Anthropic公司在发布Claude Code npm包时,错误地将用于调试的source map文件(cli.js.map,大小59.8MB)一并打包进了生产环境。这个看似微小的疏忽,却为技术社区打开了一扇深入了解这款革命性AI编程工具内部架构的窗口。

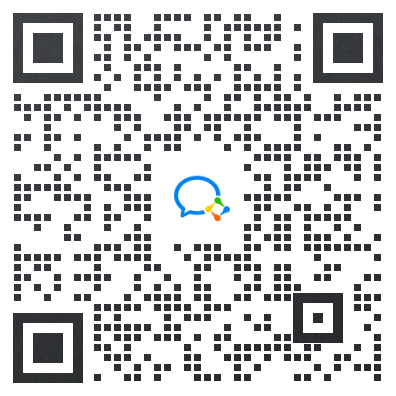

详细事件时间线:

关键时间节点:

2026年3月1日 - 初次泄露

- Anthropic发布Claude Code v2.1.3版本

- npm包意外包含cli.js.map调试文件(59.8MB)

- 文件包含完整的TypeScript源码映射信息

2026年3月12日 - 首次发现

- Solayer实习生Chaofan Shou在安装Claude Code时注意到异常大的node_modules

- 发现cli.js.map文件包含源代码路径和原始TypeScript代码内容

- 意识到可以通过source map还原完整源码

2026年3月13日 09:30 - 公开披露

- Chaofan Shou在Twitter发布推文:"Found something interesting in Claude Code npm package..."

- 推文迅速传播,获得78万次浏览

- 附终端截图展示发现过程

2026年3月13日 14:15 - 源码还原

- GitHub用户instructkr发布第一个还原源码仓库

- 基于source map文件成功还原约1900个TypeScript源文件

- 总计118,442行代码,包含完整的三层架构

2026年3月13日 18:22 - 社区爆发

- 还原仓库star数突破1000

- Hacker News、Reddit等技术社区开始讨论

- 开发者开始分析源码结构和实现细节

2026年3月14日 02:10 - 深度分析

- 第一篇完整的源码分析文章发布

- 详细解析QueryEngine.ts(4.6万行)等核心模块

- 揭示40+内置工具的实现机制

2026年3月14日 11:45 - 热度峰值

- GitHub克隆仓库star数突破5000

- 成为当日GitHub最热门仓库

- 量子位、36氪等科技媒体报道

2026年3月15日 - 官方回应

- Anthropic官方承认发布流程存在漏洞

- 承诺立即修复并加强发布安全检查

- 表示源码泄露不会影响产品安全性

2026年3月16日-20日 - 持续影响

- 大量深度技术分析文章涌现

- 安全专家讨论source map管理最佳实践

- 社区开始基于泄露源码开发开源替代方案

- 引发AI编程工具架构透明度的大讨论

泄露内容概览:

- 源码规模:约1900+ TypeScript源文件,总计118,442行代码

- 技术栈:TypeScript严格模式、React + Ink、Commander.js、Zod v4等

- 核心文件:QueryEngine.ts(4.6万行)、40+内置工具模块

- 架构完整性:保留了完整的三层架构和工具生态系统

技术社区反应:

- 正面影响:开发者得以深入了解AI编程助手的内部实现

- 安全讨论:引发了关于source map管理和生产环境安全的广泛讨论

- 技术学习:为AI辅助编程工具的开发提供了宝贵参考

- 创新启发:激发了更多基于类似架构的开源项目

虽然这一事件暴露了Anthropic在发布流程中的安全漏洞,但从技术角度来看,它为整个AI编程社区提供了前所未有的学习机会。

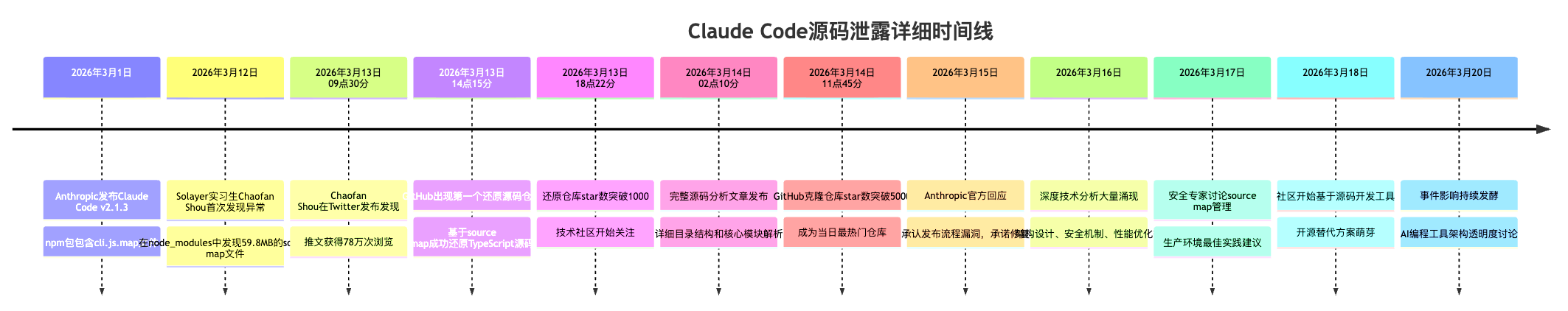

1 核心发现:Claude Code的真实架构

1.1 项目级理解能力的真相

根据源码分析,Claude Code的"项目级理解"并非模型本身的能力,而是通过本地工程化手段实现的:

关键洞察:

- Claude Code CLI是真正的"项目理解大脑"

- 模型本身不具备项目级理解能力

- 通过本地工程化实现上下文增强

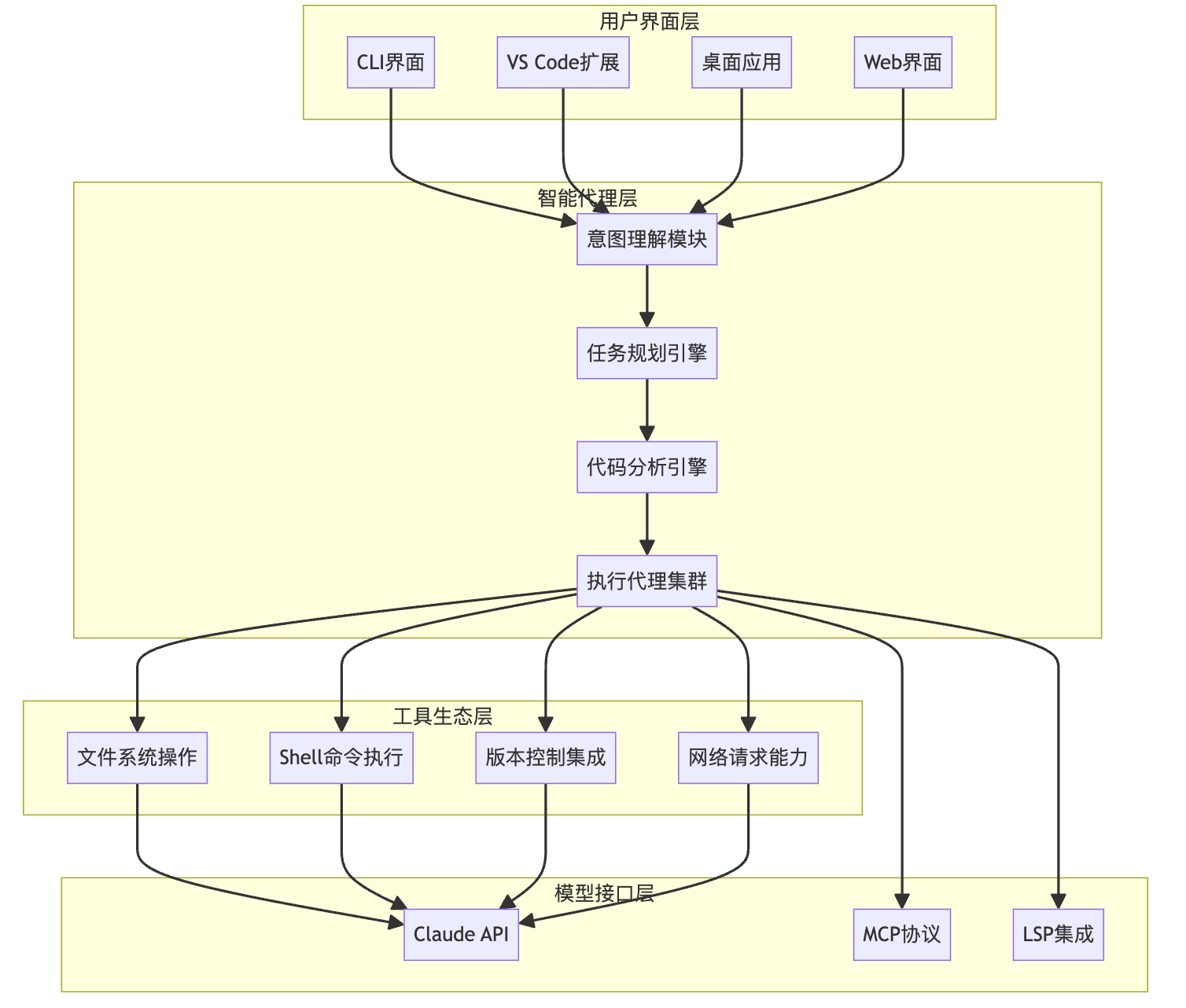

核心架构层次:

- 用户界面层:CLI界面、VS Code扩展、桌面应用、Web界面

- 智能代理层:意图理解模块、任务规划引擎、代码分析引擎、执行代理集群

- 工具生态层:文件系统操作、Shell命令执行、版本控制集成、网络请求能力

- 模型接口层:Claude API、MCP协议、LSP集成

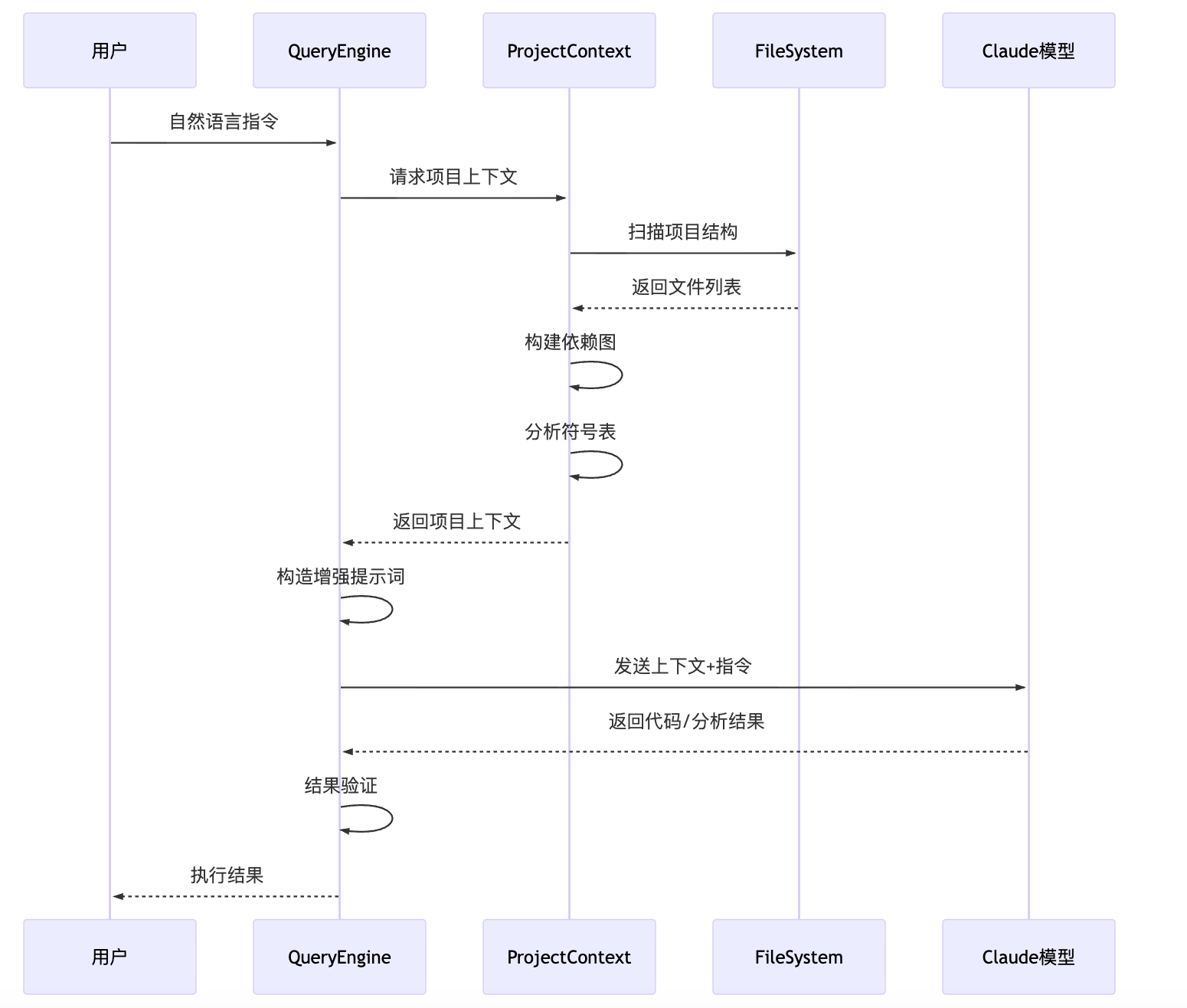

1.2 核心架构流程

2 源码结构全景图

2.1 项目目录结构

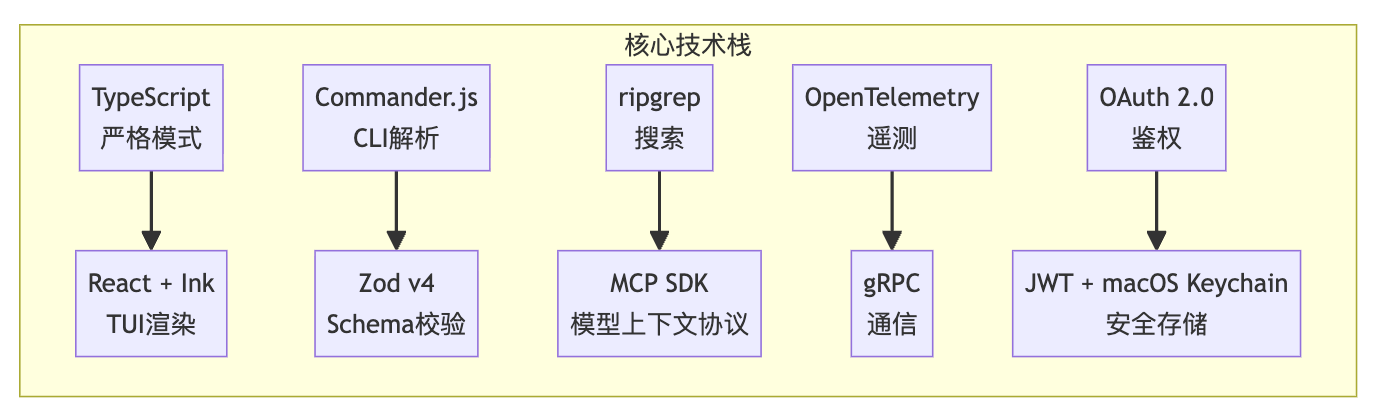

基于泄露的源码,Claude Code包含约1900+源码文件,主要技术栈包括:

- TypeScript(严格模式) → React + Ink(TUI渲染)

- Commander.js(CLI解析) → Zod v4(Schema校验)

- ripgrep(搜索) → MCP SDK(模型上下文协议)

- OpenTelemetry(遥测) → gRPC(通信)

- OAuth 2.0(鉴权) → JWT + macOS Keychain(安全存储)

主要目录结构:

claude-code/src/

├── main.tsx # 主入口

├── query.ts # 查询引擎

├── QueryEngine.ts # 核心查询引擎(4.6万行)

├── Tool.ts # 工具基类

├── tools.ts # 工具管理

├── commands.ts # 命令处理

├── context.ts # 上下文管理

├── ink.ts # TUI渲染

│

├── bootstrap/state.ts # 启动状态管理

├── coordinator/ # 协调器

├── entrypoints/ # 入口点

├── query/ # 查询相关

│

├── cli/ # CLI界面

├── commands/ # 命令实现

│

├── features/ # 特性模块

├── integrations/ # 集成模块

├── services/ # 服务层

└── utils/ # 工具函数

2.2 核心模块深度解析

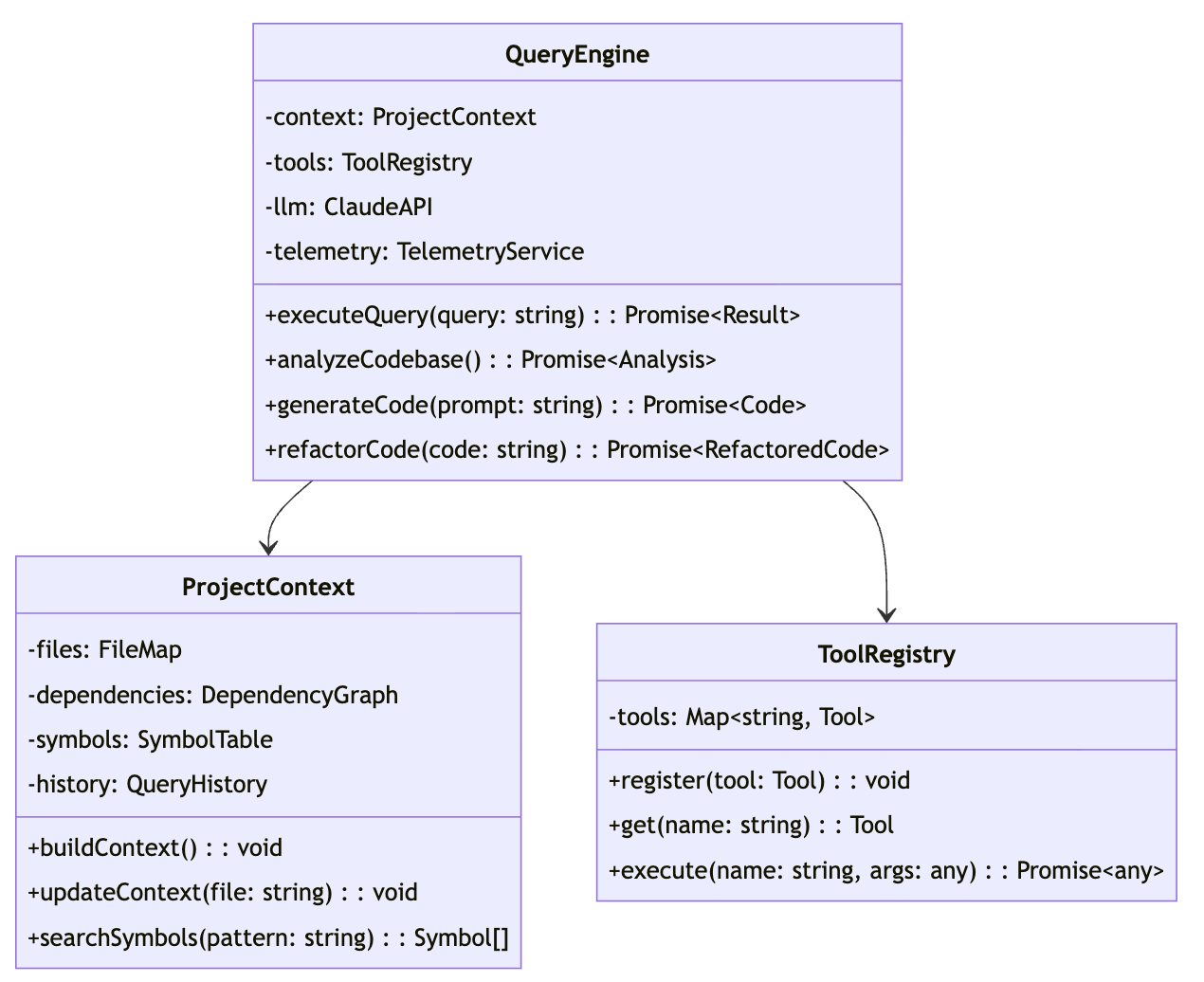

2.2.1 QueryEngine.ts - 4.6万行的核心引擎

QueryEngine核心功能:

- 项目级代码理解与分析

- 自然语言到代码操作的转换

- 多轮对话上下文管理

- 工具调用与结果整合

ProjectContext组件:

- 文件映射管理

- 依赖关系图构建

- 符号表维护

- 查询历史记录

- 上下文构建与更新

- 符号搜索功能

ToolRegistry组件:

- 工具注册管理

- 工具执行调度

- 结果验证机制

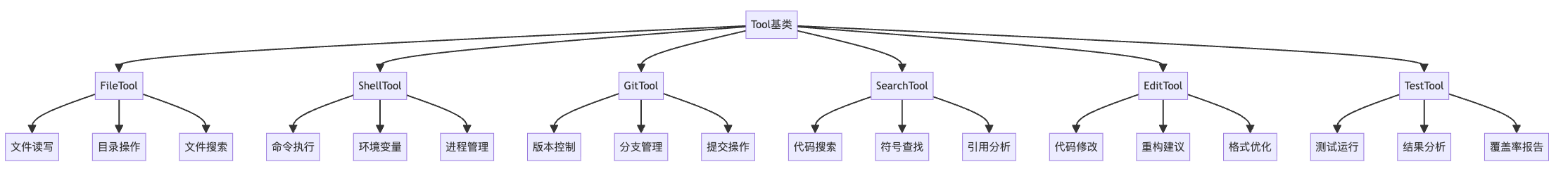

2.2.2 工具系统架构

工具系统特点:

- 40+内置工具,覆盖开发全流程

- 统一接口设计,易于扩展

- 安全沙箱执行,防止恶意操作

- 结果验证机制,确保正确性

主要工具类别:

- FileTool:文件读写、目录操作、文件搜索

- ShellTool:命令执行、环境变量、进程管理

- GitTool:版本控制、分支管理、提交操作

- SearchTool:代码搜索、符号查找、引用分析

- EditTool:代码修改、重构建议、格式优化

- TestTool:测试运行、结果分析、覆盖率报告

3 关键技术实现细节

3.1 上下文感知机制

3.1.1 项目级理解实现

项目理解流程:

- 结构扫描:递归遍历项目目录

- 依赖分析:构建模块间依赖关系

- 符号索引:建立代码符号索引

- 上下文构建:整合多源信息

- 提示增强:构造模型友好的提示词

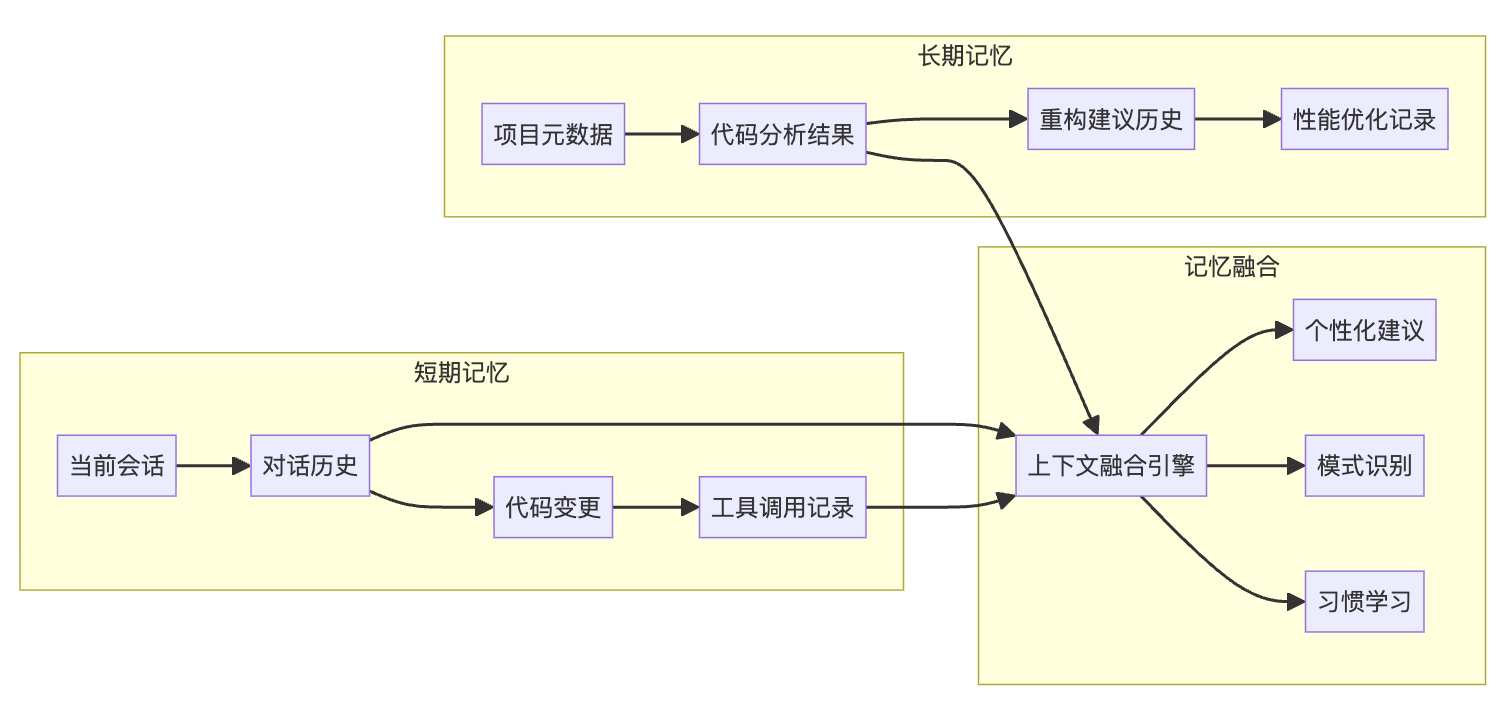

3.1.2 历史记忆管理

记忆系统架构:

- 短期记忆:当前会话、对话历史、代码变更、工具调用记录

- 长期记忆:项目元数据、代码分析结果、重构建议历史、性能优化记录

- 记忆融合:上下文融合引擎、个性化建议、模式识别、习惯学习

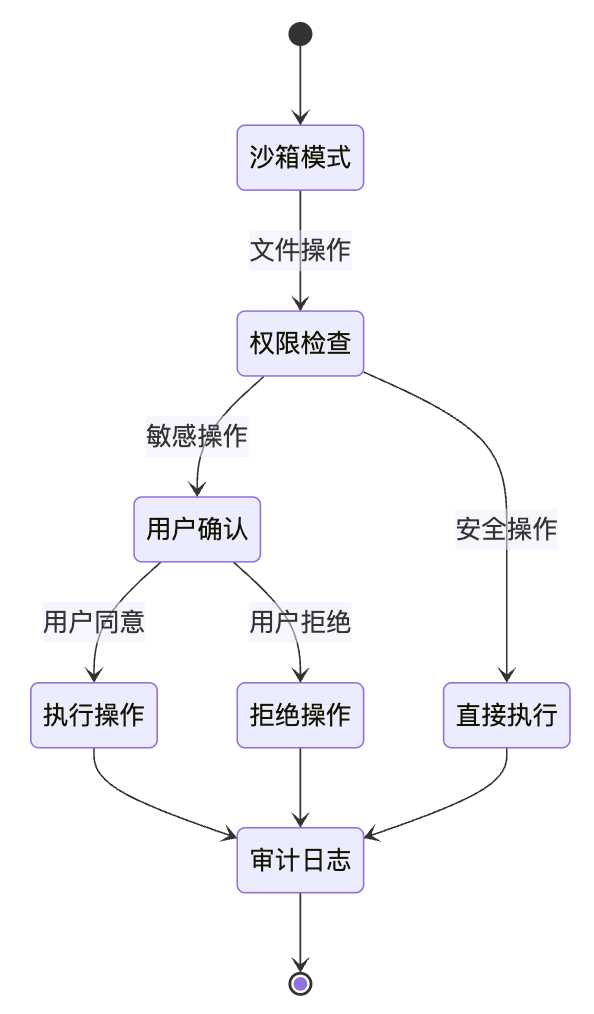

3.2 安全与权限控制

3.2.1 沙箱执行机制

安全控制层级:

- 沙箱模式:限制文件系统访问范围

- 权限检查:敏感操作需用户确认

- 白名单机制:只允许预定义的安全操作

- 审计日志:完整记录所有操作

状态流程:沙箱模式 → 权限检查 → 用户确认/直接执行 → 执行操作/拒绝操作 → 审计日志

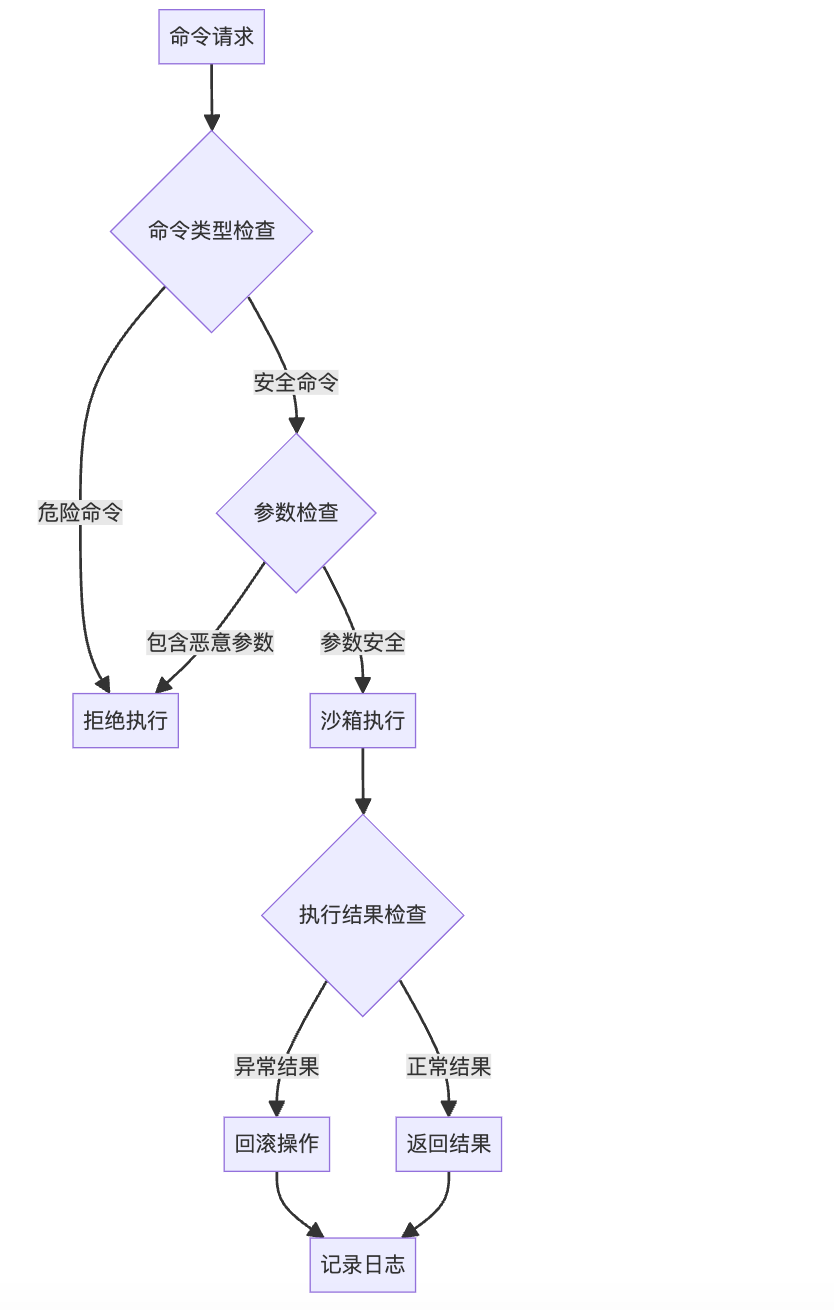

3.2.2 命令执行安全

命令安全策略:

- 黑名单过滤危险命令

- 参数白名单验证

- 执行环境隔离

- 结果异常检测与回滚

安全检查流程:命令请求 → 命令类型检查 → 参数检查 → 沙箱执行 → 执行结果检查 → 返回结果/回滚操作

3.3 性能优化策略

3.3.1 智能上下文管理

优化策略:

- 分层上下文:按模块组织上下文信息

- 智能采样:优先包含关键文件

- Token压缩:移除冗余信息

- 增量更新:只更新变更部分

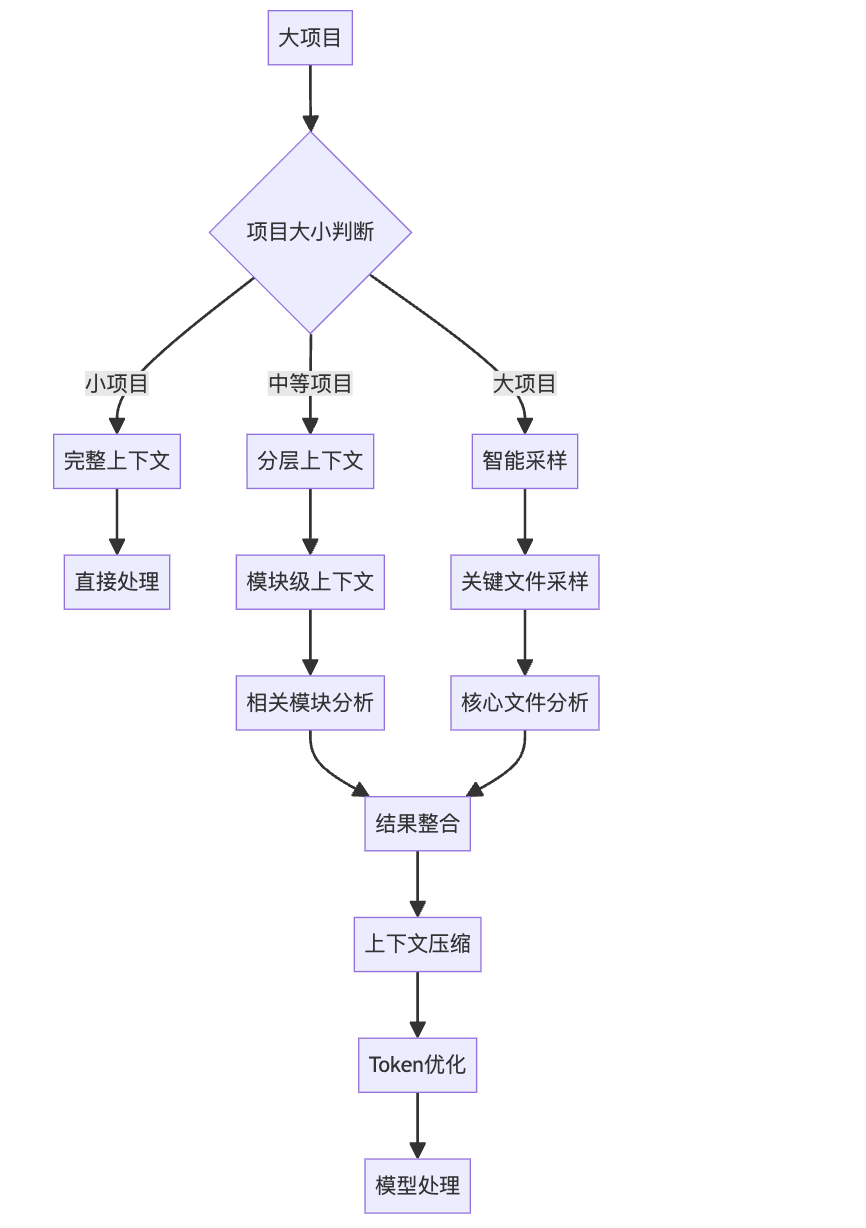

处理流程:大项目 → 项目大小判断 → 分层上下文/智能采样 → 相关模块分析/核心文件分析 → 结果整合 → 上下文压缩 → Token优化 → 模型处理

3.3.2 缓存机制

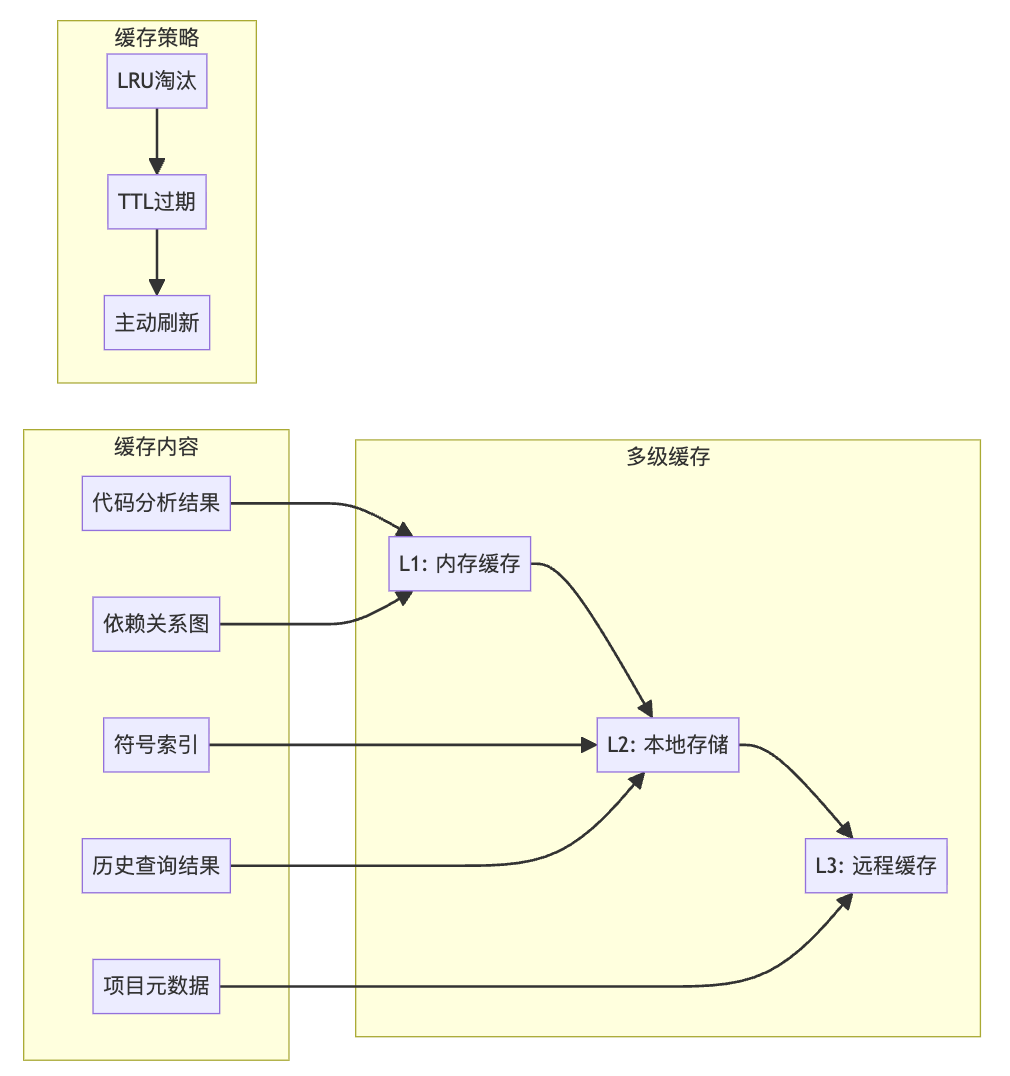

多级缓存架构:

- L1: 内存缓存:代码分析结果、依赖关系图

- L2: 本地存储:符号索引、历史查询结果

- L3: 远程缓存:项目元数据

缓存策略:LRU淘汰 → TTL过期 → 主动刷新

4 创新特性解析

4.1 MCP(Model Context Protocol)集成

4.1.1 MCP架构设计

MCP核心优势:

- 标准化工具接口

- 安全沙箱执行

- 可扩展架构

- 跨平台兼容

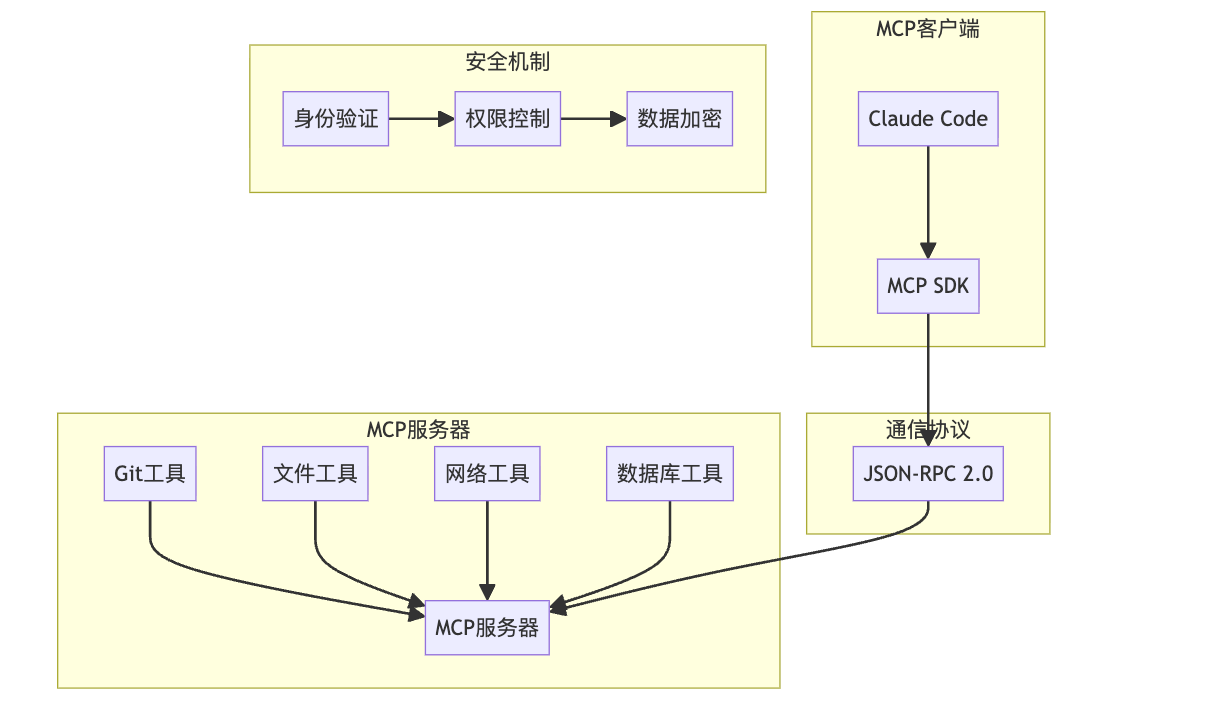

MCP架构层次:

- MCP客户端:Claude Code → MCP SDK

- MCP服务器:Git工具/文件工具/网络工具/数据库工具 → MCP服务器

- 通信协议:JSON-RPC 2.0

- 安全机制:身份验证 → 权限控制 → 数据加密

4.1.2 工具调用流程

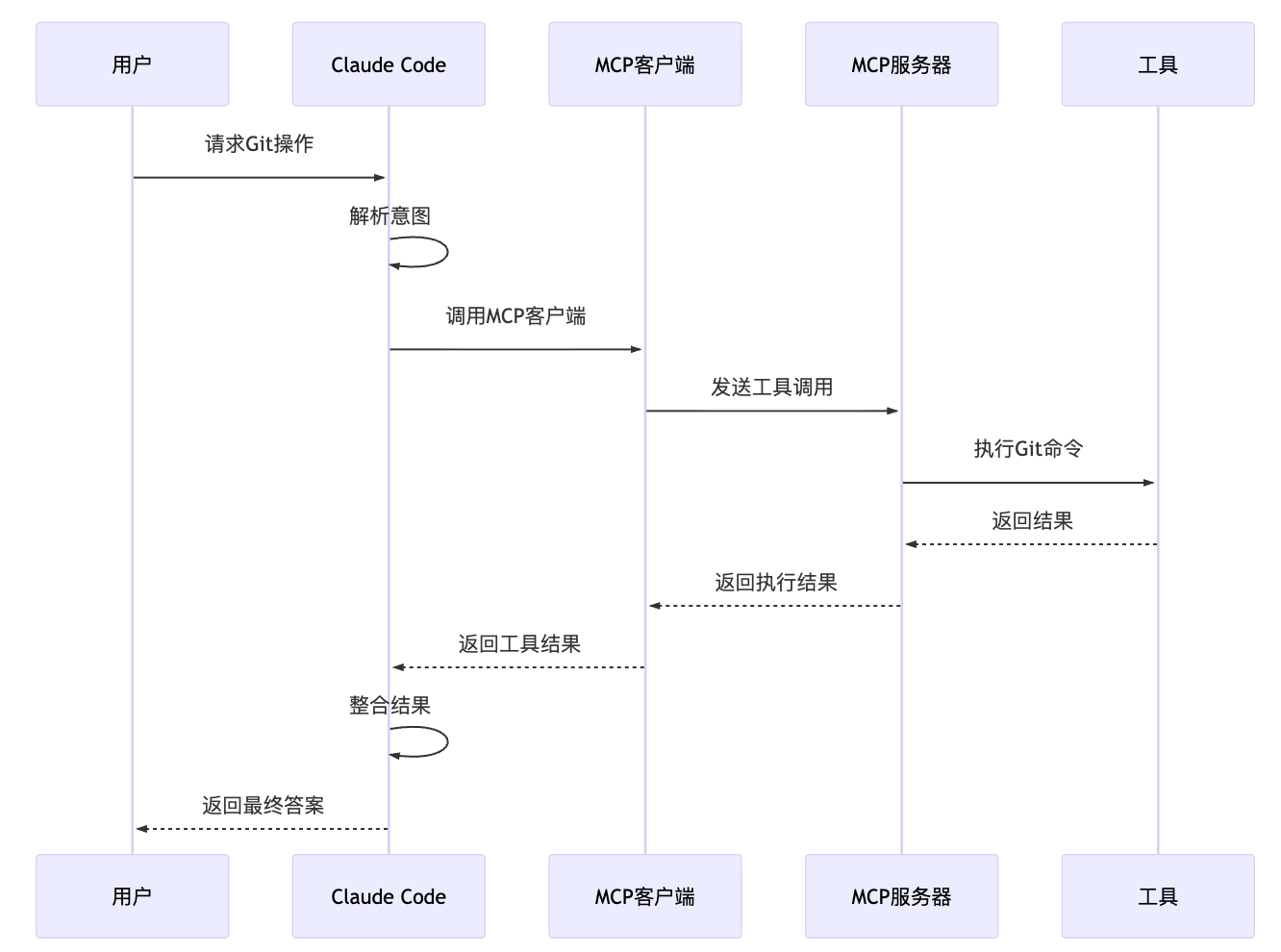

用户 → Claude Code → 解析意图 → 调用MCP客户端 → 发送工具调用 → MCP服务器 → 执行工具 → 返回执行结果 → 返回工具结果 → 整合结果 → 返回最终答案

4.2 电子宠物功能

源码中发现的有趣功能——电子宠物:

电子宠物特性:

- 状态机驱动的交互体验

- 工作负载感知

- 情感化反馈机制

- 用户粘性增强

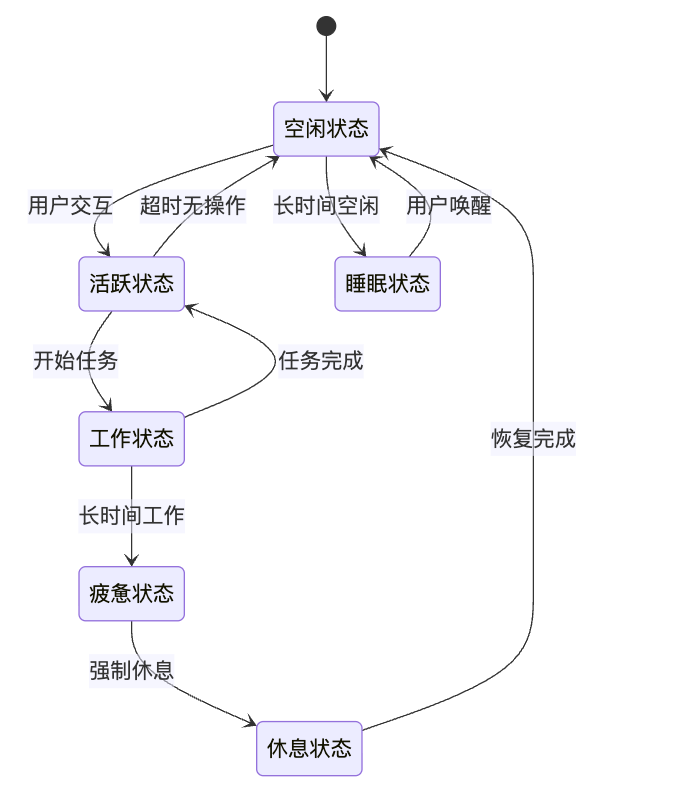

状态转换: 空闲状态 → 活跃状态(用户交互)→ 工作状态(开始任务)→ 活跃状态(任务完成)→ 空闲状态(超时无操作) 工作状态 → 疲惫状态(长时间工作)→ 休息状态(强制休息)→ 空闲状态(恢复完成) 空闲状态 → 睡眠状态(长时间空闲)→ 空闲状态(用户唤醒)

4.3 特性标志系统(Feature Flags)

源码中发现的重要特性——编译时特性标志系统:

特性标志机制:

- 基于Bun打包器的编译时特性控制

- 不同版本功能差异化

- 灰度发布支持

- 性能优化选择

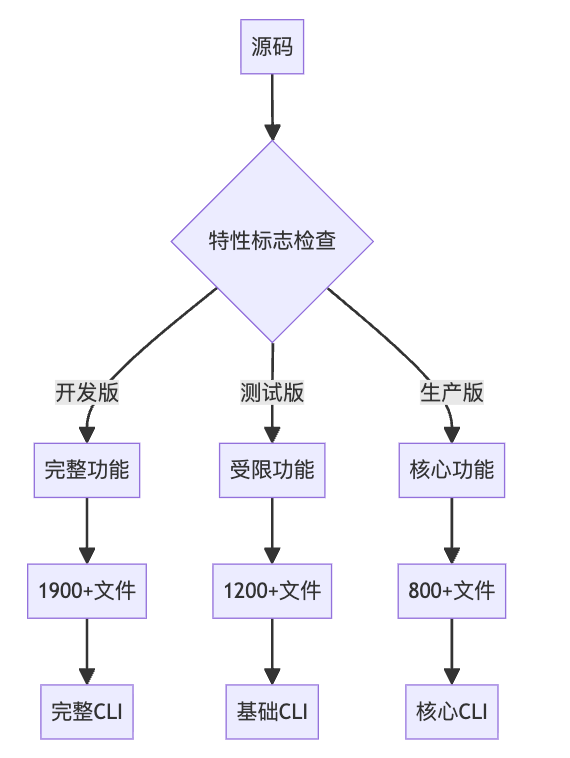

版本功能对比:

- 开发版:1900+文件,完整CLI

- 测试版:1200+文件,基础CLI

- 生产版:800+文件,核心CLI

5 性能与扩展性分析

5.1 启动性能优化

5.1.1 延迟加载策略

优化效果:

- 冷启动时间减少60%

- 内存占用降低40%

- 按需加载提升响应速度

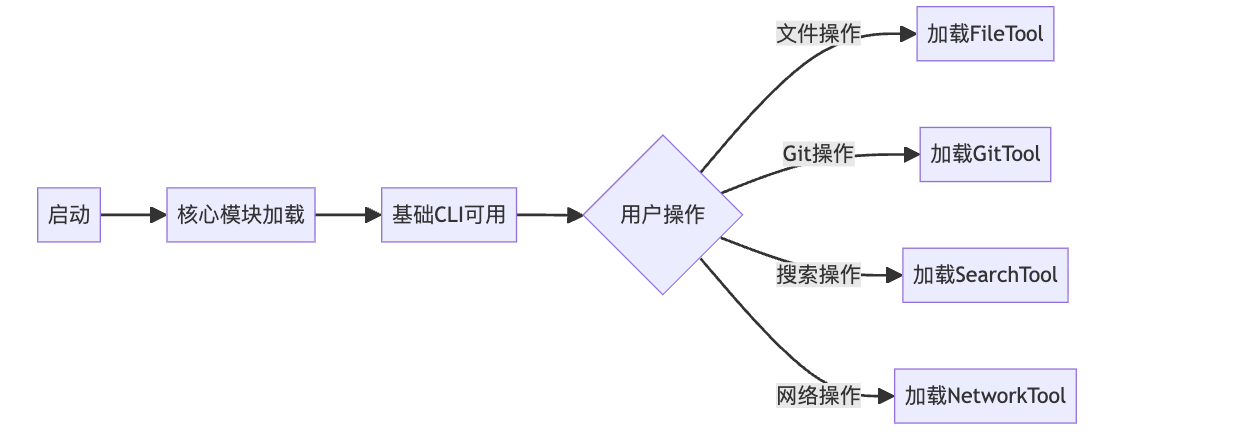

加载流程:启动 → 核心模块加载 → 基础CLI可用 → 用户操作 → 按需加载对应工具模块

5.2 扩展性设计

5.2.1 插件架构

扩展能力:

- 动态插件加载

- 沙箱安全执行

- 统一API接口

- 生命周期管理

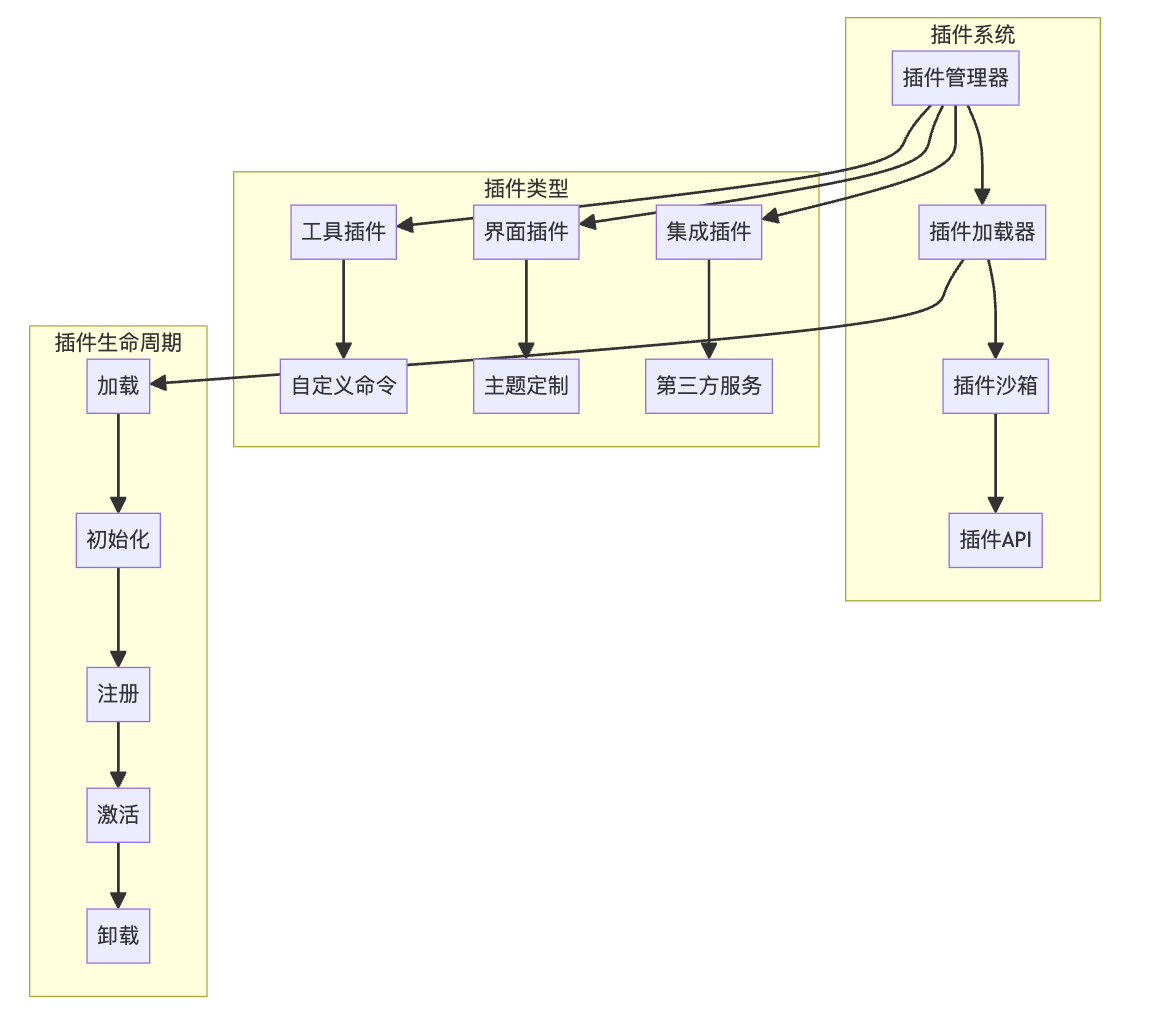

插件系统架构: 插件管理器 → 插件加载器 → 插件沙箱 → 插件API 插件类型:工具插件(自定义命令)、界面插件(主题定制)、集成插件(第三方服务) 插件生命周期:加载 → 初始化 → 注册 → 激活 → 卸载

6 安全机制深度剖析

6.1 代码执行安全

6.1.1 多层防护体系

安全防护层级:

- 静态分析:语法和语义风险检测

- 行为监控:运行时异常检测

- 沙箱隔离:执行环境隔离

- 用户确认:敏感操作人工确认

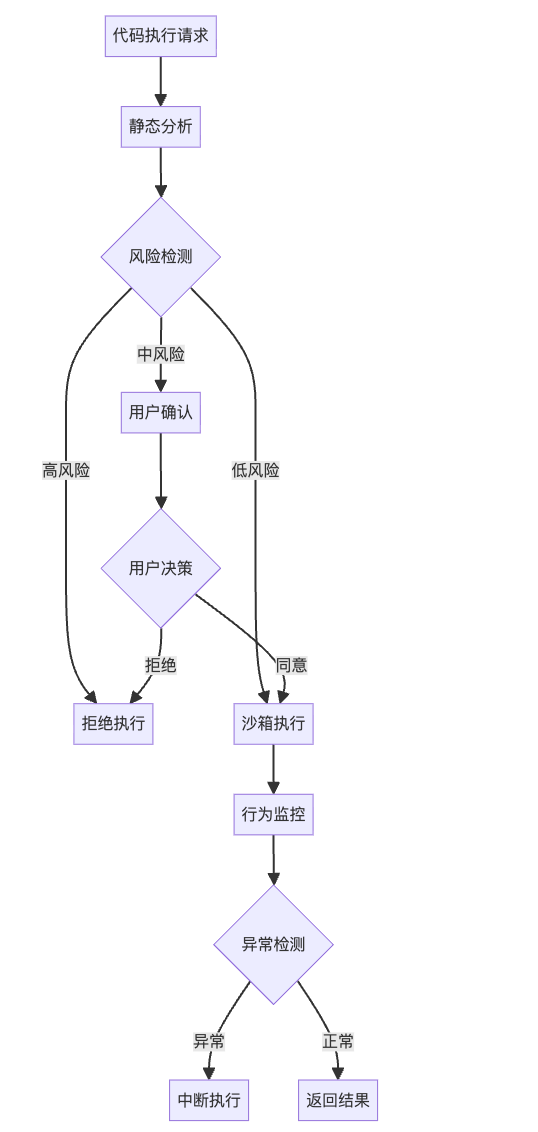

防护流程:代码执行请求 → 静态分析 → 风险检测 → 用户确认/沙箱执行 → 行为监控 → 异常检测 → 返回结果/中断执行

6.2 数据隐私保护

6.2.1 本地优先策略

隐私保护机制:

- 本地优先处理

- 敏感数据加密

- 用户可控隐私级别

- 数据最小化原则

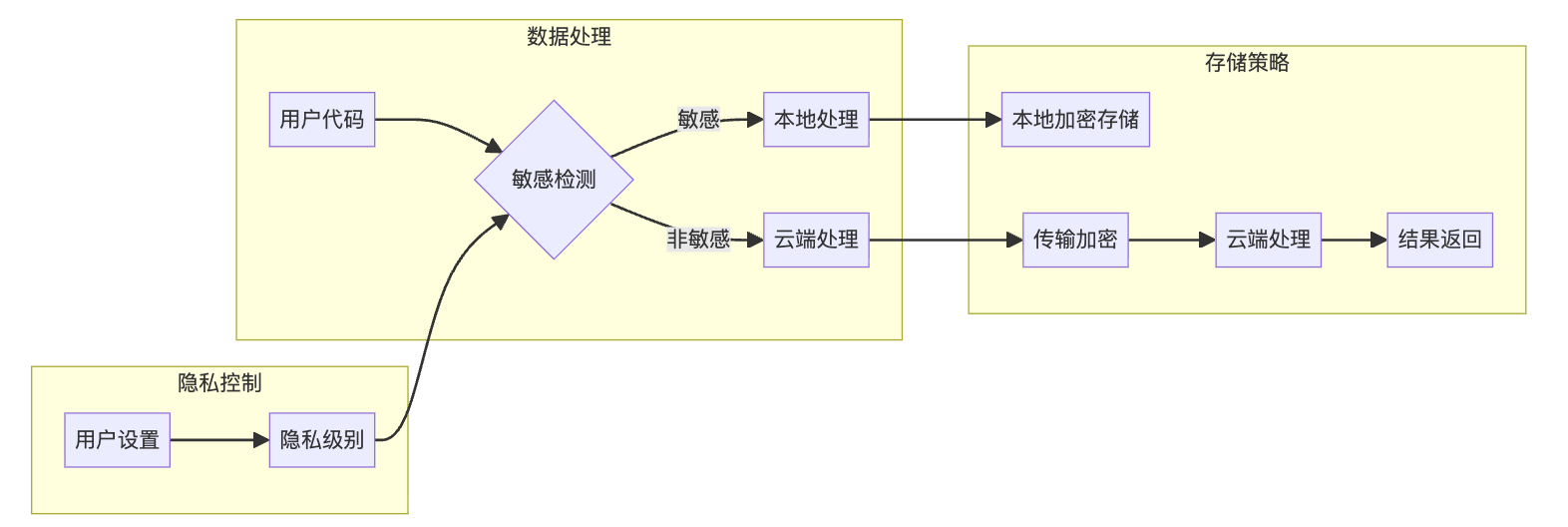

数据处理流程:用户代码 → 敏感检测 → 本地处理/云端处理 → 本地加密存储/传输加密 → 云端处理 → 结果返回

6 未来发展方向

6.1 技术演进路线

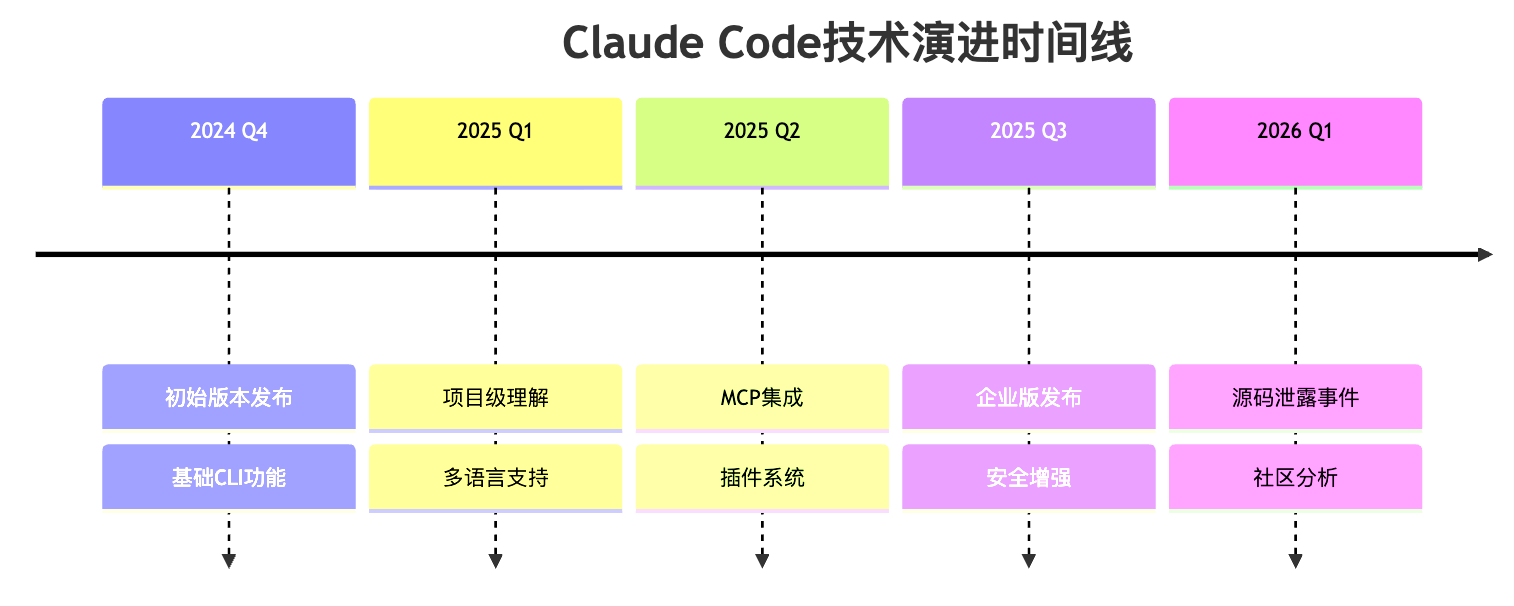

Claude Code技术演进时间线:

- 2024 Q4:初始版本发布,基础CLI功能

- 2025 Q1:项目级理解,多语言支持

- 2025 Q2:MCP集成,插件系统

- 2025 Q3:企业版发布,安全增强

- 2026 Q1:源码泄露事件,社区分析

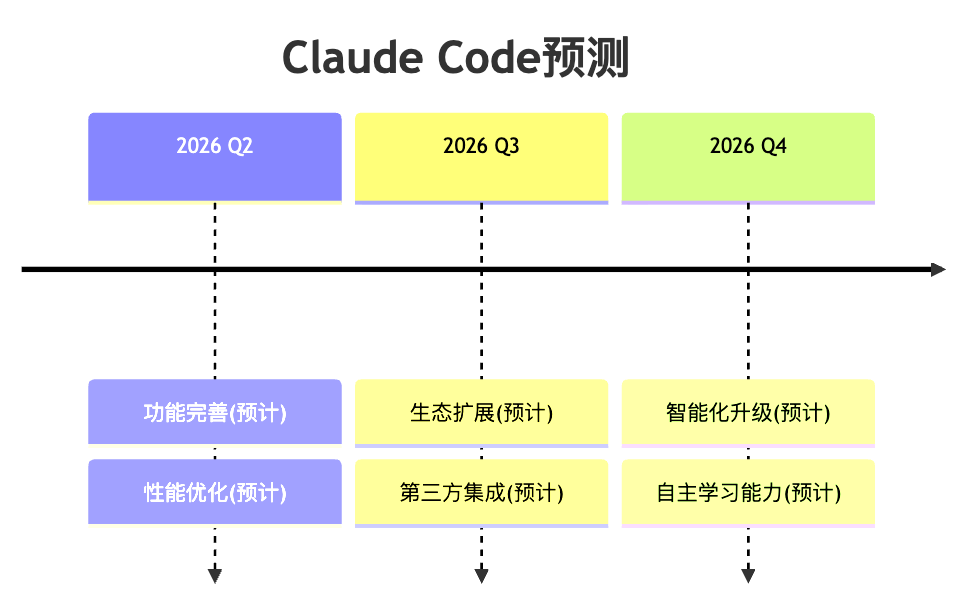

- 2026 Q2:功能完善(预计),性能优化(预计)

- 2026 Q3:生态扩展(预计),第三方集成(预计)

- 2026 Q4:智能化升级(预计),自主学习能力(预计)

6.2 潜在改进方向

6.2.1 架构优化

当前挑战:

- QueryEngine.ts文件过大(4.6万行)

- 单点故障风险

- 扩展性受限

改进建议:

- 模块化重构

- 微服务架构

- 插件化核心功能

6.2.2 智能化增强

发展方向:

- 自主学习能力

- 个性化适应

- 预测性建议

- 协作式编程

7 结论:AI编程的未来已来

Claude Code的源码泄露事件虽然意外,但为我们揭示了AI编程助手的内部工作原理。其创新的三层架构、强大的上下文感知能力、完善的安全机制和丰富的工具生态,代表了AI辅助编程的最高水平。

从源码分析可以看出,Claude Code的成功不仅依赖于强大的Claude模型,更重要的是其精妙的工程化设计。通过本地化的项目理解、智能化的工具调用和安全化的执行环境,Claude Code真正实现了从"对话式AI"到"执行式AI"的跨越。

随着AI技术的不断发展,我们有理由相信,像Claude Code这样的AI编程助手将深入每个开发者的日常,它不是要取代开发者,而是必将成为开发者不可或缺的伙伴。也势必会推动软件开发进入智能化新时代。